Falsos plugins no WordPress: o que você precisa saber

Aprenda tudo que você precisa saber sobre falsos plugins no WordPress.

Há muitos aplicativos que podem economizar o seu tempo, que você pode usar como desenvolvedor do WordPress para simplificar seus fluxos de trabalho. E quanto aos plugins?

Os plugins são definitivamente uma das vantagens da construção de sites usando o WordPress. No entanto, os plugins podem comprometer seriamente a segurança do seu site se você não for cuidadoso, pois existem diversos falsos plugins no WordPress.

Com 54% das vulnerabilidades detectadas atribuídas aos plugins, não é segredo que eles são a principal causa das violações de segurança do WordPress. Pode ser algum erro do usuário (por exemplo um plugin não ser atualizado quando deveria). Mas às vezes esses problemas de segurança de plugins não têm nada a ver com esse tipo de erro de usuário. Em vez disso, eles surgem de outros usuários; especificamente, hackers que conscientemente injetaram seus próprios plugins com códigos maliciosos.

Sim, está certo: há falsos plugins do WordPress criados com o propósito explícito de infectar sites, e eles não são sempre fáceis de serem detectados.

Falsos plugins que enganaram todo mundo

Você já sabe todas as medidas para proteger o seu site. Mas e quando o hack vem do seu próprio site?

Os hackers que se dão ao trabalho de construir falsos plugins no WordPress sabem o que estão fazendo. Muitos desses plugins que realmente danificaram sites não foram detectados porque o código parecia legítimo, mas há também falsos plugins que não começaram dessa maneira.

Se você nunca encontrou falsos plugins no WordPress antes, deixe-me apresentar-lhe uma série de casos bem conhecidos:

Plugin Pingatorpin

Pingatorpin foi um plugin em 2013 que não foi identificado imediatamente como o que realmente era. Havia uma grande quantidade de sites contendo malware, todos compartilhando um conjunto de arquivos semelhantes. Somente após examiná-los a fundo que perceberam que o plugin Pingatorpin era a fonte do spam que contaminava esses sites.

SI CAPTCHA Anti-Spam Plugin

Quer ver algo complicado? Então obtenha o plugin SI CAPTCHA , que, até o verão de 2017, era realmente um plugin CAPTCHA válido. Em junho, o plugin foi comprado e mudou de propriedade. Foi quando os problemas começaram.

O novo proprietário adicionou um código no plugin que permitia que um servidor separado dele inserisse anúncios de pagamento de empréstimos nas postagens de blog dos usuários. Não foi o único plugin que este hacker usou, oito outros plugins do WordPress foram usados como um meio para ganhar acesso a backdoor para sites, a fim de executar spam.

Existem hackers como esse que compram plugins bem conhecidos dos desenvolvedores e, em seguida, emitem atualizações com uma vulnerabilidade dentro deles que lhes conceda acesso aos sites dos usuários. Eles sabem que os desenvolvedores do WordPress e outros usuários que são cuidadosos com a segurança provavelmente relutam em usar um plugin pouco conhecido do repositório, por isso esse método funciona.

WP-Base-SEO Plugin

Quase 4,000 sites de WordPress foram violados em abril de 2017 quando o plugin WP-Base-SEO foi instalado. O hacker por trás disso não criou o plugin desde o início mas também não comprou um plugin já conhecido para ganhar a confiança dos usuários. Em vez disso, ele copiou o código de outro plugin de SEO para passar ele como um plugin legítimo, e provavelmente foi assim que ele escapou da atenção dos scanners online.

As pessoas logo perceberam que algo estava errado, pois após a inspeção, eles logo identificaram uma série de arquivos suspeitos, juntamente com um pedido de PHP codificado base64 que levou à origem do problema.

X-WP-SPAM-SHIELD-PRO

O caso mais recente de um falso plugin do WordPress é verdadeiramente horrível. Digite: X-WP-SPAM-SHIELD-PRO. Para todos os efeitos, isso pareceu ser um plugin de segurança bem codificado para o WordPress. Até tinha estruturas de pastas parecidas com a de um plugin normal e seguro. Mas quando o Sucuri o examinou, perceberam grandes problemas com o código.

Aqui é apenas uma amostra do que esse plugin infectou:

- A versão atual do WordPress.

- Uma lista de todos os plugins instalados no site.

- Uma lista dos usuários do administrador do site.

- O nome dos usuários conectados, suas senhas, bem como os endereços IP, entre outras informações.

Após conseguir a informação, tinha o poder de:

- Adicionar um novo usuário admin, dando-lhe a capacidade de mexer a vontade no site.

- Desativar qualquer plugin usado no site, incluindo plugins de segurança.

- Carreguar qualquer arquivo no site.

- Receber uma notificação sempre que alguém instalou o plugin, sabendo o momento exato em que tiveram acesso total para derrubá-lo.

Então, vamos dar uma olhada no que você pode fazer para evitar falsos plugins no WordPress.

9 Dicas essencias

Agora que você sabe o que os hackers estão procurando fazer com falsos plugins no WordPress, é seu trabalho garantir que você não caia em suas armadilhas. Aqui estão 9 dicas sobre os plugins que você deve aderir:

1. Revise o Plugin para o Controle de Qualidade Geral

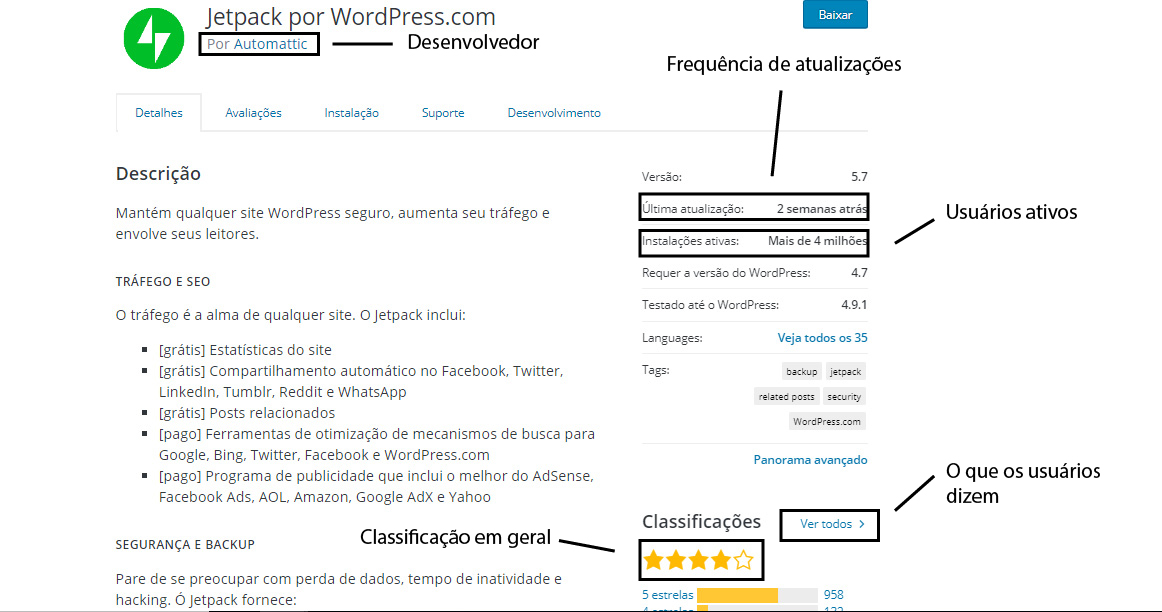

Se você encontrar um plugin do WordPress que deseja usar e está localizado no repositório do WordPress ou outra fonte confiável para plugins do WordPress (como CodeCanyon ), reveja-o extensivamente.

O que você precisa analisar no plugin:

- Em primeiro lugar, a reputação do desenvolvedor de plugins. Se você não o reconhece, faça suas pesquisas para verificar sua credibilidade.

- A frequência das atualizações também é importante. Como um site que não é atualizado por mais de alguns meses, pode ser um sinal sério de problemas. Talvez não seja uma falsificação, mas esta abandonado e não tem suporte disponível.

- Você geralmente pode contar muito sobre a qualidade de um plugin com base em quantas pessoas o utilizam. Mais de alguns milhares é um número seguro em que você pode confiar.

- As classificações estão relacionadas com o número de usuários. Uma pontuação abaixo de 4.5 deveria fazer você se perguntar “Por quê?”

- Por fim, você deve explorar os comentários que os usuários deixaram quando avaliaram o plugin. Se houver comentários sobre segurança, você deve abandonar o plugin imediatamente.

Se você encontrar um plugin fora do padrão, você precisará fazer pesquisas por fora. Uma pesquisa no Google é um bom lugar para começar, assim como os fóruns do WordPress. Eles vão te dar uma ideia do tipo de queixas ou problemas que outros usuários têm encontrado.

2. Reveja o Código

A primeira coisa que você deve fazer antes de instalar um novo plugin é inspecionar a estrutura do arquivo e ter certeza de que ele é legítimo. Se passar pela inspeção, você pode dar uma olhada no código. Mesmo que você não seja um desenvolvedor de plugins, você poderá detectar problemas potenciais com a codificação nos arquivos do plugin se você olhar próximo o suficiente. Se tiver chamadas para informações confidenciais que pareçam estranhas, você saberá que há algo errado.

3. Reveja seu tema

Alguns temas do WordPress incluem um conjunto de plugins dentro deles. Pode parecer conveniente ter toda essa funcionalidade integrada pronta para usar, mas pode representar sérios problemas se o desenvolvedor do tema não ficar atento às medidas de segurança do plugin e emitir atualizações para os usuários.

Então, reveja o tema para ver se ele inclui plugins dentro dele. TimThumb, Slider Revolution e Gravity Forms são três dos plugins mais problemáticos quando não são atualizados, então essas serão suas primeiras bandeiras vermelhas. No geral, no entanto, é bom saber o que têm dentro do plugin, caso um novo recurso ou um plugin falso seja detectado.

4. Use um scanner de vulnerabilidades

Um scanner de vulnerabilidades pode não conseguir capturar um plug-in falso pelo que é, mas definitivamente o informará quando detectar malware, spam ou alguma outra coisa.

5. Use um complemento de segurança

Os plugins de segurança têm uma série de responsabilidades em seu site; como informá-lo quando os plugins são removidos do repositório do WordPress ou se foram sinalizados de alguma forma.

6. Gerencie e mantenha seus plugins

Infelizmente, os plugins do WordPress precisam de atenção e amor regulares. Aqui está o que você pode fazer para gerenciar e manter sua lista corretamente:

- Mantenha todos os seus plugins (assim como o núcleo do WordPress e seu tema) atualizados.

- Exclua todos os plugins antigos ou não utilizados.

- Apague falsos plugins no WordPress imediatamente ou com graves problemas de segurança/desempenho. Utilize essa lista Referir do SiteLock para ver se você tem algum.

7. Reveja o seu site após a instalação do plugin

Sempre que instalar um novo plugin ou emitir uma atualização para um, não se esqueça de revisar o site ao vivo. Muitos usuários não estavam conscientes de que eles tinham plugins falsos instalados até que notassem anúncios de spam que aparecessem em seu blog.

8. Use o banco de dados de vulnerabilidades WPScan

9. Confie apenas no melhor

Em caso de dúvida, pegue os plugins do WordPress apenas do melhor.

Resumo

Mesmo com os mais rigorosos padrões de segurança, os hackers encontrarão uma maneira de explorar vulnerabilidades conhecidas do WordPress. Infelizmente, uma fraqueza é a nossa dependência de plugins para lidar com todo o trabalho.

É claro que não significa que você deve parar de usar os plugins do WordPress. Isso simplesmente significa que você precisa estar mais atento e também um pouco cauteloso ao decidir quais plugins usar em seu site WordPress. Enquanto você aderir às práticas recomendadas do plugin e confiar apenas em terceiros bem conhecidos e cuidadosamente examinados para fornecer ao seu site recursos e funcionalidades aprimorados, os falsos plugins no WordPress trarão pouca preocupação para você.

Caso exista alguma dúvida, entre em contato com um de nossos especialistas em WordPress.